Private Internet Access – Test et Avis

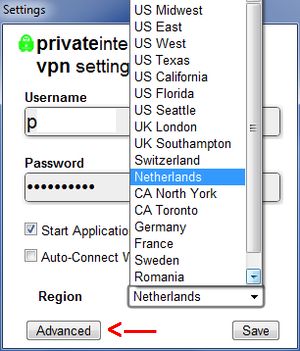

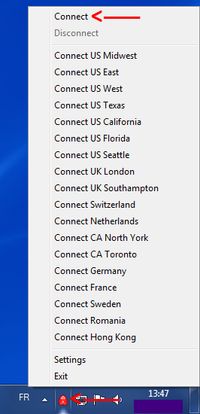

On continue notre série d’ articles sur Private Internet Access. Après vous avoir présenté comment payer son abo VPN avec Bitcoin puis l’ utilisation du SOCKS5 avec mIRC, on s’ attelle aujourd’ hui au logicel de connexion (OpenVPN) de Private Internet Access  Il est d’ apparence simpliste car il vous propose au départ (et par défaut) que l’ ensemble des serveurs dispos. En cliquant sur Advanced vous découvrez de bonnes surprises. L’ objet de cet article est de vous décrire les options qui sont à votre disposition

Il est d’ apparence simpliste car il vous propose au départ (et par défaut) que l’ ensemble des serveurs dispos. En cliquant sur Advanced vous découvrez de bonnes surprises. L’ objet de cet article est de vous décrire les options qui sont à votre disposition

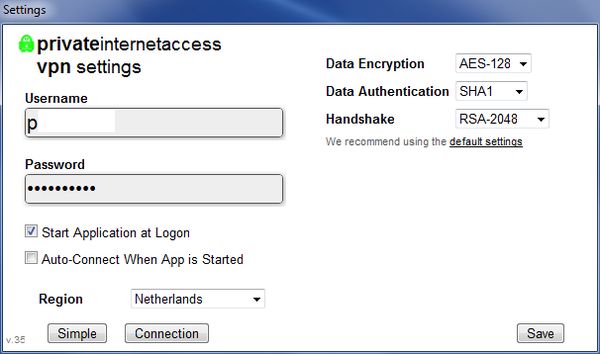

Partie Encrytion

C’est le vrai + et l’ originalité de Private Internet Acces (PIA) de vous laisser choisir votre type et niveau de chiffrement

- Data Encryption = Algorithme de chiffrement. Vous pouvez choisir entre l’ algorithme de chiffrement symétrique AES, Blowfish et rien.

- Data Authentication = Fonction de hachage. Au choix SHA-1, SHA-256 et Absence de fonction de hachage

- Handshake = Procédure d’établissement d’une communication. Échange de clés Diffie-Hellman avec Certificat RSA (2048 ou 3072 ou 4096bit) ou Échange de clés Diffie-Hellman avec Chiffrement à Courbe Elliptique, dite ECDSA. La courbe conseillée est secp256k1 (Clé de 256bit). PIA propose aussi la courbe secp256r1 (Clé 256 ou 512bit)

On ne peut que se satisfaire de cette transparence offerte concernant le processus en trois étapes d’ une connexion OpenVPN. Et du choix laisser du niveau de chiffrement ou de fonction de hachage. Les VPN qui donnent toutes ces infos sont plutôt rares. Cela se résume tout le temps au niveau de chiffrement de 2048bit pour l’ OpenVPN et c’est tout. Un des seuls qui communiquent là dessus est HideMyAss qui propose ceci mais sans toutefois pouvoir le modifier:

CBC mode of Blowfish with encryption strength of 128bit, hash algorithm is 160bit SHA1, and the control channel is same TLSv1/SSLv3 DHE-RSA-AES256-SHA, 1024 bit RSA

Voici les recommandations de Private Internet Acces (PIA):

AES-128 / SHA1 / RSA-2048

On a bien entendu essayer cette config par défaut qui marche impeccable. On a aussi beaucoup utilisé celle-ci (avec port UDP) => Avec un tel niveau de protection vous êtes quasi sûr de la confidentialité des données qui transitent sur le réseau.

Blowfish / SHA1 / RSA-2048

Et dans une moindre mesure

Blowfish / SHA256 / ECC-256k1

En fait le seul vrai débat (et questionnement) se situe autour du Handshake qui sert à s’ authentifier mutuellement à l’aide d’une clé. Récemment de nombreux doutes sont apparus autour de ECC (chiffrement à courbes elliptiques). ECC permet un chiffrement à clés rapide et, surtout, peu gourmand. Concurrent de l’incontournable RSA, il offre, à robustesse égale, des clés de taille inférieure et des calculs plus « légers » que son concurrent Les doutes proviennent de la courbe secp256r1 certifié par le NIST. Selon plusieurs experts (et des plus sérieux comme Bruce Schneier) la NSA aurait influencé l’institut américain de normalisation, le NIST, pour qu’ il certifie ce générateur de nombres pseudo-aléatoire qui aurait une porte dérobée. En d’ autres termes les chiffres générés n’auraient rien de non prédictible. Un seul point d’entrée (porte dérobée) dans le mécanisme de génération des nombres aléatoires et c’est l’ensemble de la sécurité du système qui est fortement compromis par un attaquant ou un un organisme qui surveille. Si vous souhaitez toujours utiliser les courbes elliptiques on vous conseille la secp256k1 (certifiée par Certicom) qui est celle qu’ utilise le Bitcoin pour les signatures de transactions.

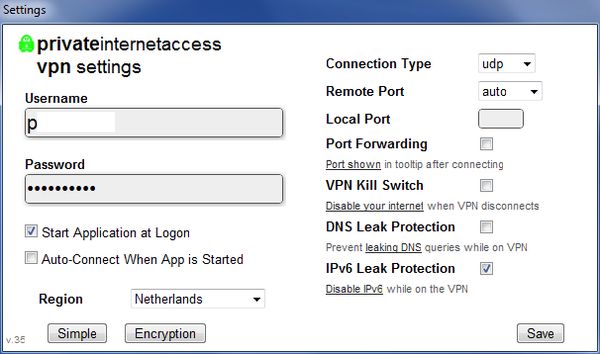

Partie Connection

- Connection Type: Les ports par défaut pour OpenVPN sont UDP ou TCP. TCP / UDP : Quelles différences ? Le protocole UDP assure un transfert fluide car il ne contrôle pas chacune des étapes de la transmission. Il convient par exemple à des applications de Streaming pour lesquelles la perte de paquets n’est pas vitale. En effet, lors de ces transmissions, les paquets perdus seront ignorés. Le protocole TCP assure le contrôle des données lors de leur transfert. Il a pour rôle de vérifier que les paquets IP envoyés sont bien reçus en l’état, sans aucune perte ou changement sur le plan de leur intégrité. En résumé, utilisez la configuration UDP dans la majorité des cas pour sa rapidité.

- Remote Port. C’est pour sélectionner le Port standard de connexion. Par défaut mettez 1194. Au moindre doute laissez en Auto. A changer seulement en cas de blocage du réseau. Par exemple utiliser le port 443 en TCP (habituellement réservé au HTTPS) et ce dans le but de bypasser des firewalls (notamment les wifis publics, écoles etc).

- Local Port: Cette case doit être configurer qu ‘en cas d’ impossibilité absolu de se connecter en OpenVPN par une voie classique en UDP ou en TCP (443). Dans ce cas il faut mettre dans le logiciel un Port Local qui fonctionne sur votre réseau (comme la résolution de DNS – Port 53) pour tenter d’ établir une connexion en UDP via ce Port. J’ avoue que je m’ attendais à en savoir un peu plus après mes contacts au support.

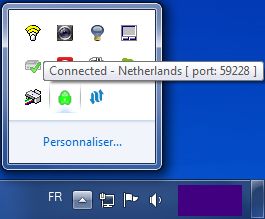

- Port Forwading: Ne marche qu’ avec cette série de pays: Netherlands – Switzerland – CA North York – CA Toronto – Romania – Sweden – France – Germany. pour trouver le Port qui apparaît sous cette forme << Connected – Country [#####]>> il suffit de passer votre souris sur l’ icône de PIA

Sur le papier le système a l’ air simple mais en réalité c’est assez décevant car L’ HIghId est impossible sur Emule (même en ouvrant le Port de votre routeur – Sachant que dernier change régulièrement), néanmoins uTorrent fonctionne bien (Notez qu’ il fonctionne aussi et de la même manière sans activer la case Port Forwading)

Sur le papier le système a l’ air simple mais en réalité c’est assez décevant car L’ HIghId est impossible sur Emule (même en ouvrant le Port de votre routeur – Sachant que dernier change régulièrement), néanmoins uTorrent fonctionne bien (Notez qu’ il fonctionne aussi et de la même manière sans activer la case Port Forwading)

- VPN Kill Swith aka VPN Guard – IP Guard – IP Bind – Secure IP Bind – Connection Guard: Toujours le même principe, seul la dénomination change. Essentiel pour protéger son IP F.A.I

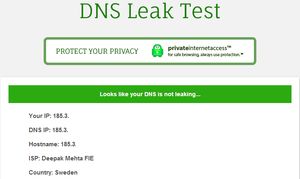

- DNS Leak protection: Cette option sert à prévenir la fuite de DNS. Les DNS permettent de faire correspondre un nom de serveur à une adresse IP. Chaque F.A.I utilisent ces propres DNS, d’ autres existent comme ceux d’ OpenDNS ou de Google. Une fuite de DNS intervient lorsque votre requête auprès du DNS primaire se fait en dehors du VPN. Dans ce cas votre F.A.I connaît le site que vous allez visiter. Rassurez-vous tous les VPN connaissent la possibilité et ils utilisent des DNS alternatifs ou des serveurs DNS locaux (solveur DNS local) => Les serveurs DNS Alternatifs . Vous pouvez tester si vous avez un DNS Leak: DNS Leak Test. Dans l’ immense majorité des cas vous aurez ce résultat Looks like your DNS might be leaking… car par défaut on utilise les DNS de notre F.A.I. En cochant la case vous obtiendrez alors ce message: Looks like your DNS is not leaking…

- IPv6 Leak Protection: Sur le même principe, il peut y avoir une fuite de données via l’ IPv6 si celui-ci est actif sur votre réseau (Par exemple les Freenautes peuvent activer l’ IPv6 dans l’ interface abonné Free). En effet le tunnel chiffré que met en place PIA ne prend en charge que l’ IPv4 et non pas l’ IPv6. Donc une attaque ou une fuite de votre réseau peut avoir lieu via votre IPv6 si cette dernière est active. A moins de désactiver l’ IPv6 on vous conseille de cocher la case. Il est possible que vous ne sachiez pas si l’ IPv6 est actif sur votre réseau. Dans ce cas vous pouvez faire un test sur cette page IPv6 Leak Test. Dans notre cas lorsque le VPN est inactif le test est positif (var l’ IPv6 a été activée sur Free) puis avec le VPN tout est Négatif.

Il est à noter que ces options peuvent êtres modifiées lorsqu’ une connexion VPN est active. Vous noterez aussi l’ absence de bouton connexion sur le logiciel. Pour se connecter il faut aller sur l’ icône du Systray et après cliquez sur Connect.

CONCLUSION

On a utilisé PIA (et notre abonnement est toujours en cours) pendant 2 mois et on en est super content. En tout trois articles ont été publiés sur ce VPN (ce qui est très bon signe) et il manque encore Private Internet Acces (PIA) sur routeur modifié et l’ Appli Androïd !!!. Mais l’ essentiel a été dit sur notre blog. Private Internet Access [rating=5] est un très bon VPN et on comprend mieux pourquoi il est couramment cité sur Reddit VPN. Le prix de $39.95 (mois à $3.33) pour UN AN avec tout ce qui propose est excellent. Seul le nombre de pays plus faible que les autres BIG VPN (HMA! – OverPlay – IPVanish) et ce Port Forwading qui ne donne pas de HighID sont ces défauts (et encore à relativiser suivant votre usage !)

bonjour

pia me tente, mais je ne sais pas si il bloque les applications en cas de coupure du vpn.

quelq’un le sait-il

merci

Je sui sous Windows 7 et firefox et chez Orange (pas le choix).

J’ai pris PIA pour un mois histoire de tester. Ça avait l’air de fonctionner plutôt bien. Mais j’ai un soucis depuis quelques jours. Quand je l’utilise, pas de problème. Par contre si je déconnecte PIA, je ne peux plus plus me connecter en normal. Je les ai contacté, pas simple uniquement en anglais et c’est pas trop ma tasse de thé. Ils m’ont dit de vérifier l’option « VPN kill switch ». Elle n’est pas active. Je l’ai activé et en déconnectant, j’ai pu me reconnecter sans PIA. Pas très logique.

Mais aujourd’hui rebelote, l’option n’est pas active et je suis obligé de connecter PIA. Je veux garder la possibilité de l’utiliser ou pas.

Quelqu’un as rencontré ce problème? J’ai encore une semaine pour savoir si je le garde ou pas.

Merci

A+

Bonjour,

Sous Ubuntu 16.04LTS, je souhaite installer le VPN de PIA (www.privateinternetaccess.com)

deux solution s’offre à moi:

1) Installer avec l’auto install de PIA pia-v65-linux.tar.gz https://www.privateinternetaccess.com/installer/download_installer_linux

ou

2) Installer avec openvpn install_ubuntu.sh https://fra.privateinternetaccess.com/pages/client-support/ubuntu-openvpn

Quelqu’un pourrait-il me dire quelle est la plus sûre et meilleure façon d’installer ce VPN ?

Avec mes remerciements

Dis-moi si cela marche: http://www.vpnblog.net/private-internet-access-freebox-server-client-vpn/

Nickel merci beaucoup Mahi !

Je te prépare un tuto: private Internet access sur Freebox. Revient demain soir ! 🙂

C’est bon, tout est rentré dans l’ordre et tes deux sites de test m’indiquent « no leaking » ! 🙂

Sans vouloir abuser de ton expérience, sais-tu comment configurer la Freebox avec PIA ?

Ou alors où je peux trouver un tuto ?

Merci encore

J’obtiens un seul hostname et une seule IP qui appartient à PIA donc je pense que c’est OK.

Par contre malgré mes réglages dans PIA il n’est effectivement pas dans la liste des app au démarrage.

Je vais le rajouter à la main

essaye ce test: https://www.dnsleaktest.com/

Par contre il doit démarrer avec l’ OS. Regarde dans tes proritétés de démarrage si PIA y est

Bon, quand je désactive PIA j’obtiens bien « your DNS might be leaking » donc j’en conclu que même si avec PIA il reste bloqué sur « Wainting for results » ça doit fonctionner.

Non ?

Effectivement les deux cases sont cochées…

Je vais tenter de désactiver IPv6 dans les paramètres de la freebox.

Par contre je n’arrive plus a avoir les infos DNS leak : il reste bloqué sur waiting for results.

D’une manière générale, PIA ne se lance pas automatiquement au démarrage, j’ai tout essayé rien à faire. Il fonctionne que quand je lance l’appli à la main. Je me demande si mon Kaspersky Internet Security n’est pas la cause.

Pourtant j’ai donné tous les droits au dossier PIA dans les règles de KIS…

et je pense que tu as coché les cases dns et ipv6 ? !!!! Bizarre regarde tes dns (dans prorité ipv4)

Je confirme, je suis connecté à PIA.

L’IP change bien mais le reste…

Si tu as fais le test sur DNS Leak Test et IPv6 Leak Test , connecté à PIA alors c’est pas normal.

Hello,

En ce qui me concerne, même en cochant les cases correspondantes, j’obtiens :

Looks like your IPv6 is leaking…

et

Looks like your DNS might be leaking…

C’est normal docteur ?

Cela vient probablement du port forwading que tu ne peux plus activer. Peut-être que le support peut t’en ouvrir UN qui soit fixe. Mais ils refuseront peut-être car ouvrir un Port réduit la sécurité.

Deuxième solution: Faire des essais avec d’ autres VPN qui ont la fonction activée par défaut (avec IPs dynamiques) => HideMyass, LiquidVPN, AirVPN, IbVPN (pas cher si tu prends le petit forfait Torrent – Eux faut absolument prendre l’ adresses NL), Mullvad

Merci, j’avais vu cette vidéo tout a l’heure

Mais en fait je n’utilise pas le logiciel de connection PIA mais la fonction client VPN fraîchement intégrée à la freebox. Je paramètre cette fonction en insérant mon user et mot de passe et un fichier de configuration ovpn (un différent par pays). Je suis donc connecté mais mon débit semble bridé

https://www.youtube.com/watch?v=Ampl1ABRQyk

Ca a l ‘air correct, en vidéo.

Par contre coche bien port forwading dans le logiciel de connexion de PIA et relève bien le numéro de Port qu’ il attribue à ta connexion

Freebox Revolution V6

C’est pas très compliqué. donne la version de ta freebox.

Bonjour, je teste pour un mois PIA est je constate après parametrage du client VPN sur ma freebox sur le débit en download est bridé à 1,5 voire 2 Mo/s alors qu’avant je tournait sans VPN a presque 10Mo/s

Visiblement il faut rediriger les ports mais je ne sais pas comment le faire sur la freebox, si quelqu’un connaît merci d’avance ! J’utilise le serveur des pays bas donc visiblement je dois mettre le port 59228 quelque part mais ou…

Bonjour à tous,

Grosse déception que ce PIA…

– Pas de HighID malgré plusieurs tentatives de réglages (ça parait possible pourtant d’après un commentaire, je vais quand même tâcher d’approfondir le sujet)

– Déconnexions récurrentes

Bjr max

as-tu essayé d’ installer OpenVPN seul: https://openvpn.net/index.php/open-source/downloads.html puis le software de PIA ?

bonjour a tous jai un proble;e avec PIA , lorsque jessaye de me connecter il me demande de reinstaller le tap driver..

je le fait et il continu a me le demander ipossible de se co ….

si quelqun a une solution svp ce serait super gentil 😉

PS: je suis sur windows 8 merci

Le VPN Kill Switch de PIA fonctionne chez moi (ip non révélé en cas de coupure), après avoir changé les paramètres de l’IP IPv4 (IP + DNS) en automatique.

http://windows.microsoft.com/fr-fr/windows/change-tcp-ip-settings#1TC=windows-7

Bravo pour l’article.

Je suis 1 utilisateur de PIA et j’en suis très satisfait.

@ MISTER?

Pour le socks5 je ne suis pas convaincu. Pour plus de sécurité je mettrais plus du ssl ou ssh2

changeur d’adresse mac: oui cela renforce l’ anonymat. mais n’ oublie pas UNE chose: sécurité et anonymat n’ ont rien à voire. Tu paux avoir une connexion VPN ultra sécurisé (transfert entre deux points) et pas besoin d’ anonymat. Un VPN n’ est qu’ une partie de la problématique anonymat. Il faut prendre aussi en compte le paiement, l’ IP avec la quelle tu te connectes au VPN pour récupérer logiciel ou autre, ….

Merci pour ta réponse très intéressante.

Pour être plus en sécurité est il nécessaire alors d’associer un socks5 ? ou un changeur d’adresse mac ?

Bonjour

Pour l’ instant OUI PIA est de confiance. Ta question est centrale lorsque l’ on utilise un VPN. Comme il se substitue en quelque sorte à notre F.A.I, on veut qu’ il soit de confiance, qu’ il ne garde vraiment pas les LOGS, ….

Les LOGS officiellement il ne les garde pas. Il n’ y a pas de loi sur la rétention de données aux USA. Après PIA ne mettra pas en péril tout un business si un officiel demande de faire des verifs sur leurs serveurs ! Mais la Police peut même remonter un utilisateur d’ un VPN (même i ce dernier ne garde pas les LOGS). C’est l’ exemple typique d’ earthVPN qui a vu un des ses utilisateurs remontés grâce aux LOGS du Data center que EarthVPN louait

Bonsoir,

PIA est-il vraiment de confiance ? garde t-il les logs ? est-il capable de les transmettre a la police ?

Bonsoir,

J’ai pas testé le truc de liquidvpn car en fait c’est le même principe que par les lignes de commandes sauf que c’est avec un .bat qui automatise au lieu de faire en manuel avec l’ajout d’une espèce d’enième carte reseau virtuel, mais j’en ai déjà tellement que ca m’inquiete d’en ajouter encore une…. de plus, comme la manip par ligne de commande sur mon pc ne reste pas en place seule… je sais pas pourquoi d’ailleurs, mon windows veut absolument pour une raison que je trouve pas, me rétablir la route normale par le FAI au bout de quelques secondes… doit y avoir un prog ou je sais pas quoi qui gère ca et je le retrouve pas.

Oué tu as surement raison pour PIA sauf que depuis leur fameux envoi d’un fichier debug caché je n’ai pas eu une réponse de leur part, et depuis ce matin le soft passe au rouge au bout d’une minute de vert et pour autant je garde leur ip quand même alors qu’il apparait non connecté… c’est le gros bordel quand mêmen du coup je sais plus si OUI ou NON je suis co, je suis obligé de verfier avec un afficheur d’ip sans arrêt.

on arrive à la fin des 7 jours… donc je vais devoir stopper avec eux là, c’est trop compliqué avec leurs bugs.

Je pensais tester PureVPN qui à l’air d’avoir un soft assez complet, avec la protection d’ip qui coupe la co (enfin faut esperer) sans fermer les applis.

Pour la protect par firewall alors ce qui est compliqué et ou bizarre.

Compliqué : obligé de faire une regle pour chaque appli : trop compliqué, on peut en oublier une, en avoir une caché auquel on pense pas.

Pourquoi « une » par appli : parce que si tu met « tout » tu perd aussi le reseau local si le vpn deco, et là, galère, d’abord parce que je m’en sert sans arrêt, ensuite car le vpn semble donc perdre la co du FAI et donc se reco jamais…. ou alors j’ai mal fait ma/mes regles.

Bizarre : normalement, la règle qui autorise la connexion au net si le vpn est co, est censé fonctionner que si tu met l’ip actuelle (ou la plage) que le vpn t’attribue… mais… etonnant, meme si le vpn change d’ip la regle fonctionne quand même… lol.

Après j’ai peut être pas eu la bonne facon de faire mes regles, actuellement je l’ai fait pour firefox ca fonctionne mais si je met tout bah j’ai beaucoup de soucis de reseau local et du coup le vpn ne reco pas en cas de deco.

salut fiou

– Liquidvpn: alors c’ est comment ? tu as testé ?

– Pour PIA: Je pense que PIA est intervenu pour ton prob de IP Guard qui ne fonctionne pas avec leur logiciel. Perso je trouve cela bien qu’ il s’ accroche pour découvrir le bug qui existe. Pour la manip ne t’ imquiète pas. Si PIA avait voulu mettre un mouchard dans leur soft tu ne le saurais même pas !!! Les VPN (comme PIA) n’ ont aucun intérêt de checker leurs clients. De toute façon la base d’ un VPN c’est la confiance.

– Pour Windows firewall: Je continue ici c’est plus simple. Les règles mises en place sont simples. Les Softs qui ont les règles ne fonctionnent pas si ‘ IP est celle de ton F.A.I (elle est bien statique ?). Après quelque soit les IPs du VPN cela marchera.

Y a un truc qui me plait pas trop là chez eux.

Hier le service technique level2 m’a fait faire une manip cachée dans leur soft qui leur envoi automatiquement un mail de debug, quasi instantané, depuis leur appli… sauf que tu sais pas ce qu’il y a dans ce mail, le contenu est inconnu…. pas de copie sur le DD et ils te disent pas non plus quand il te demande de le faire ce qu’il va contenir, moi j’avais même pas compris que ca leur envoyait direct, je pensais que ca allait creer un log sur mon pc et le lire avant de l’envoyer…

et hier soir j’ai eu des trucs bizarres, genre avec certains soft quand tu prend le controle d’un pc, l’affichage devient noir un instant, la luminosité de sur un portable change et c’est ce qui c’est passé hier soir, de plus j’ai des appli ouvertes qui se sont à cet instant ou presque minimiser toutes seules…

c’est etonnant tout ça.

OK,

donc moi j’ai pas pu paramétrer l’interface reseau, çà aurait été top a priori cette possibilité. et puis ca fonctionne bizarement (j’ai commenté sur le sujet concerné)

ok pour privatevpn.

Je testerais demain le truc de liquidvpn, j’ai la tête a l’envers après tout les tests que j’ai fait aujourd’hui et jusqu’à y a 2 minutes 🙂

Merci pour votre aide, je vous tiens au courant des mes avancées.

P.S. : le truc le pire je crois : après mes 3/4 échanges avec les tech de PIA, un dernier me réponde que pour que ca fonctionne faut j’active l’option dans leur logiciel… MDR, je me suis un peu vexé, genre j’avais fait 50 manips sans cocher la case dans leur soft… ca m’a soulé, rien que pour çà j’ai encore plus envie de faire une annulation avec eux sans chercher plus loin d’ou vient le probleme de leur soft.

@ spiritstm

comme Vuze ?

@ fiou

On va commencer par https://privatevpn.com/ . En effet ils ont changé du tout au tout. nouveau nom de domaine…. peut-être proprio. Les VPN Suédois sont une denrée rare maintenant. Il faudra que je publie là dessus

Pour le VPN kill. Je partage totalement ton analyse. Et pourtant une fois un tech d’ un VPN à qui je demandais l’ ajout de cette option m’ a dit que peu de personnes lui demandaient !!!

Pour couper la route du F.A.I j’ ai trouvé ceci: http://www.liquidvpn.com/liquidvpn-library/protect-your-ip-openvpn/ Tu t’en doutes que je ne l’ ai jamais essayé. Donc a tester avec précaution.

Je passe par le firewall windows ( attrapé ici ) et il n’y a pas de problème. Sur certaines appli on peut aussi paramétré l’interface réseau utilisé ( carte réseau ou TAP adapter qui sert au vpn )

Si en plus on décoche ce qui ne sert pas dans les paramètres de carte on est tranquille.

Bah perso, si j’ai bien compris l’utilité d’un VPN c’est de pas utiliser son ip, de crypter les échanges et les donnés.

Partant du principe que je ne pense pas qu’un VPN sans coupures ou soucis technique n’existe, la protection de la connexion par son FAI et sa coupure devrait faire partir de la base de chaque VPN… sinon quel intérêt… qui surveille toutes les secondes si son VPN est pas déco… lol.

J’ai regardé/testé les logiciels en les connaissant aussi grâce a ton blog, à priori tous n’ont que la fonction de fermer les logiciels (Application killer) en cas de coupure et pas juste de couper la route FAI et ca c’est super lourd à la longue surtout les jours ou tu perds la connexion VPN régulièrement voir toutes les 2 minutes (ca m’est déjà arrivé : mon fai qui déconne, le serveur vpn qui lag ou se fait ddos) et sont limités en version gratuite à 1 ou 2 soft ce qui peut etre suffisant ou pas…

non je n’ai pas testé par le firewall de windows, je vais le faire là, j’avais vu cela sur ton blog et oublié de testé :(.

P.S. : tu parles dans ton blog de privatvpn.se : http://www.vpnblog.net/vpn-privatvpn/ dont l’URL d’ailleurs ne fonctionne pas chez moi (ni par vpn ni par FAI) et la tu me cite privatevpn.se qui semble etre un domaine « parker » donc non utilisé.

je n’ avais jamais pensé à cette distinction entre logiciels et route internet qui coupe. et pourtant tu as raisons. La sécurité est bien meilleure lorsque la route F.A.I se coupe.

C’est difficile à savoir pour chaque VPN – quelles solutions utilisent-ils ?. le seul dont on est sûr c’est SK.

as tu essayé ceci: http://www.vpnblog.net/forcer-logiciels-passer-uniquement-vpn/ (par le firewall windows)

et tester ces logiciels: vpnlifeguard et VPNWatcher 1.1.1 . pour ce dernier utilise bien mon lien car sinon c’est truster par une version payante sur GG. le logiciel est partie coding et C++

super, merci pour cette réponse rapide.

Justement je trouvais étonnant sur ton blog à la pointe sur les vpn (le seul d’ailleurs que j’ai trouver qui ne sont pas très visiblement sponsorisé par HMA^^) de ne pas trouver directement une liste directe de vpn proposant ce genre de service 🙂

J’ose te poser la question, si tu les a tous testé et si tu te souviens; dans tous ces vpn l’option coupe juste la connexion (comme SK) ou certains ferme les applis quand le vpn coupe ? Car je n’aime pas du tout cette fonction de fermer les programmes utilisant internet quand ca coupe…

D’ailleurs tant qu’on parle de cela, j’ai testé la protection dont tu parles sur le topic de SK avec les lignes de commandes windows, sur le principe c facile a faire et ca fonctionne bien, sauf que je ne sais pas pourquoi, mais au bout de quelques secondes à 2 minutes : windows remet tout seul en focntion la route par le F.A.I… dommage c’était une solution valable pour chaque VPN et facilement faisable avec un script bat ou maison.

Gênant en effet. Que Securitykiss fonctionne impecc ne m’ étonne pas car c’est eux qui l’ ont proposé le premier et l’ application se base sur une coupure complète de la ligne.

Pour les autres je te donne la liste de ce que je connais en te mentionnant ceux qui ont marché chez moi (à rendre avec précaution car PIA a marché !).

PureVPN – Internet Kill Switch Option – fonctionne

NordVPN – Kill switch technique (tout nouveau dans leur software)

HideMyass – Ip Guard – fonctionne

IbVPN – Kill Switch feature – fonctionne

VPNTunnel – IP Guard – fonctionne mais l’ activation est déroutante

Securitykiss – IP Guard – Très bon

hideipvpn – Application killer

cactusvpn – Application killer

privatevpn – connection guard – ok

VPNFacile – Outils sécurités

Voilà si cela peut t’ aider. c’est ceux qui me reviennent. Perso j’essaierai PureVPN

Bonjour,

J’ai moi aussi testé en suivant l’avis général que c’etait un bon VPN, oui il est bon pour la vitesse, mais le truc que je voulais c’etait le fameux ‘VPN Kill Swith’ sauf que … ca ne fonctionne pas.

des que ca déconnecte on passe direct sur le FAI instantanément et ca bloque aucune connexion. J’ai ecris au support qui je dois avouer, est super rapide, première réponse 2 minutes après… jamais vu ca lol.

Mais malheureusement toutes les solutions qu’ils m’ont donné ne fonctionne pas.

Dommage c’est un VPN qui semble tres rapide je suis monté a presque 20m sur speedtest et qui a un service technique tres rapide aussi, mais sans cette option déjà rare chez les VPN, je resterais pas.

Pour le moment le seul qui chez ca fonctionne au poil c’est SecurityKiss, là des que y a plus de co au VPN, on plus rien faire sur le net tout bloque instantanément. Je l’avais aussi testé chez HMA y a 2 ans mais ca fonctionnait tres mal voir pas du tout non tout et fallait bac +6 pour comprendre.

si vous connaissez un autre VPN qui fournit cela, qui est pas trop lent et qui ca fonctionne, je prend :).

Bonjour, j’ai basculé sur PIA et je rencontre un soucis. La connection en UDP ne marche pas. j’ai essayé tous les ports et rien à faire.

Sinon sur le reste rien à dire, ça fonctionne. A noter que pour le High-id de la mule il faut rentrer le port forwardé dans la configuration de la mule ( j’ai rentré le même en tcp et udp ) et ça marche, on a le high-id. On peut faire faire pareil pour les logiciels torrents si il est récalcitrant.

Sinon, l’installation ne pose pas de problème et la cohabitation avec vpntunnel ne pose par de problème ( il faut juste veiller à ce que PIA soit installé en dernier pour avoir des pilotes tout frais ).

Comme d’habitude j’ai modifié les paramètres de la carte ( dans les propriétés réseau et retiré tout ce qui ne servait pas ou qui était susceptible de poser un problème de sécurité ( le partage réseau et consort ) comme ça si ça merdouille de leur côté on se retrouve pas à poil avec l’imprimante partagé accessible par tous les membres de PIA ( le cas est déjà arrivé par le passé ).

Le très bon point c’est que quand un mise à jour sort, ça apparait dans le menu déroulant de l’icône. On a juste à cliquer dessus et tout se fait tout seul.

L’autre bon point c’est que quand une maintenance est prévu et que ça va impacter la connexion, on est prévenu par mail.

Dès que j’aurai résolu ce problème de connexion par udp, je pourrai faire des petits tests supplémentaire.

Bon pour le service

Spiritstm

1 -Essayez de vous connecter manuellement en PPTP

2 -Désinstallez bien tous les anciens logiciels en rapport avec vpn: openvpn gui, tap 32, ancien logiciel avast secureline

3- Réinstallez le logiciel de PIA

Bonjour à tous , je viens de prendre un abonnement chez privateinternetaccess mais je n’arrive pas à me connecter , il reste bloqué sur connecting avez vous déjà eu le même souci que moi ?

Il me dit problème de ping ou find str un truc comme ça , si vous pouviez me venir en aide ce serai vraiment sympa.

J’étais encore chez avast secureline il y a 15 jours et pareil du jour au lendemain impossible de me connecter.

Salut Khalis

NordVPN vaut le coup pour l’ accès à TOR. Le reste est plus classique. Par contre côté bidouille et technique il y a airvpn

A +

Bonsoir 🙂

Merci encore pour ce très bel article.

Je confirme pour PIA (que j’utilise depuis plusieurs mois) il est excellent!

Y’en a un autre qui me fait de l’œil c’est « nordVPN » que je testerais prochainement.

Khalis.

Vu que la méthode est manuelle: https://www.privateinternetaccess.com/pages/client-support/#ddwrt_openvpn et quelle ne nécessite pas de comms particuliers il n’y en aura pas.

Par contre ton comm nous a donné l’ idée de présenter le firmware: http://www.pfsense.org/ qui a un tuto chez PIA

Bonjour,

Le test des routeur sécurisé arrive quand svp ?

Content d’être tombé sur ton blog, il est très bien fait et tes articles sont captivants